Presque tous les ordinateurs contiennent des informations sensibles, telles que des mots de passe ou des documents personnels, qui doivent être protégés contre la perte et l’accès par des tiers. Les ordinateurs portables et les netbooks sont particulièrement concernés, tout comme les tablettes PC et les smartphones, car leur mobilité augmente considérablement le risque que des personnes non autorisées puissent obtenir un accès à court terme ou même s’emparer des appareils.

Table des matières

La protection par mot de passe comme première étape

Pour protéger de manière optimale ses données d’une utilisation abusive dans un tel scénario ou même pour rendre impossible l’utilisation par des personnes étrangères, il existe différentes approches qui peuvent être combinées entre elles. Quiconque souhaite acheter un nouvel ordinateur portable, quel que soit le modèle, trouve déjà quelques réglages importants dans ce que l’on appelle le BIOS/UEFI. Il s’agit de la première interface qui est chargée directement après le démarrage et qui est responsable du chargement du système d’exploitation. Elle permet d’attribuer un mot de passe à l’accès de l’utilisateur, sans lequel le système ne démarre pas. Pour que celui-ci ne puisse pas être facilement désactivé, le BIOS/UEFI lui-même doit être verrouillé avec un autre mot de passe.

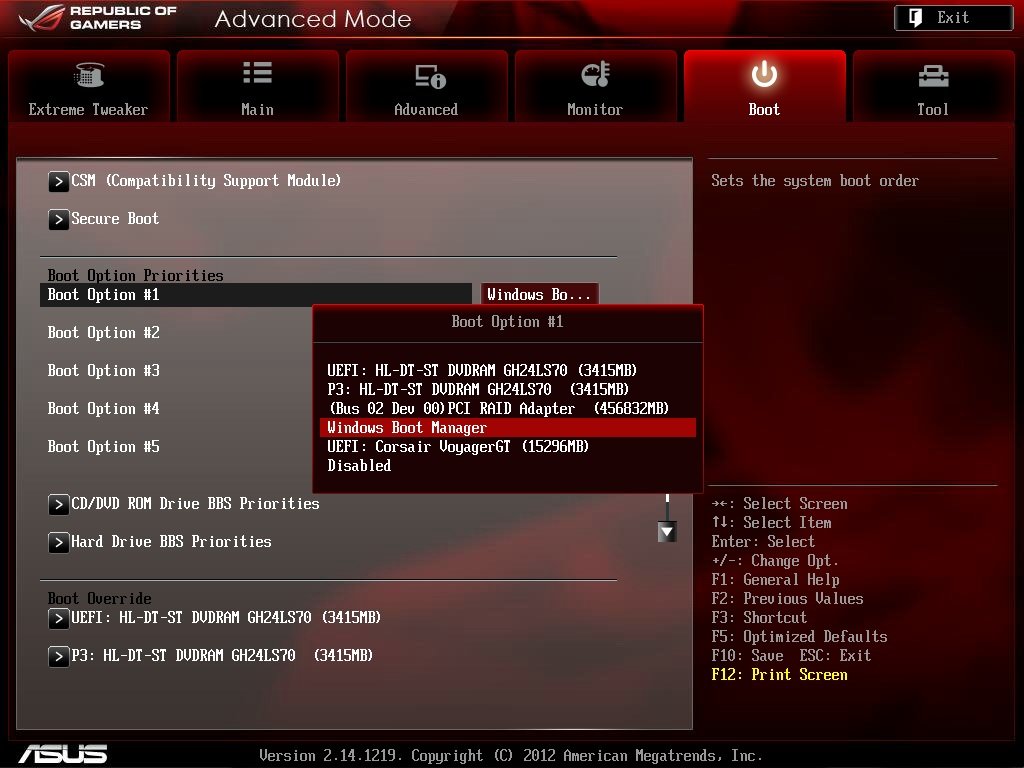

Dans le BIOS/UEFI, il est également possible de déterminer l’ordre des supports de démarrage. Souvent, les supports externes comme les mémoires USB y sont placés en première position. C’est confortable pour l’installation d’un système d’exploitation, mais cela représente aussi un certain risque, car des inconnus peuvent ainsi lancer leur propre système d’exploitation sans aucun effort, même si celui-ci est bien protégé. Ce dernier leur donne ensuite un accès complet à l’ordinateur portable et aux données qui y sont stockées. C’est pourquoi le disque dur interne devrait toujours être indiqué comme premier support de démarrage. Si la protection par mot de passe est activée, aucun système étranger ne peut ensuite être utilisé ou installé sans qu’une question soit posée.

Cryptage des supports de données

Le BIOS/UEFI offre une protection suffisante contre une utilisation abusive de l’appareil lorsque le propriétaire n’est pas présent. Il est toutefois relativement facile de l’effacer sur de nombreux appareils, même si cela implique généralement d’ouvrir le boîtier. En outre, il ne constitue qu’une protection très limitée contre le vol, car après le démontage du disque dur, tout criminel a un accès illimité aux données qu’il contient. Seul un cryptage complet permet de remédier à cette situation et d’empêcher toute lecture sans le bon mot de passe, quel que soit l’environnement.

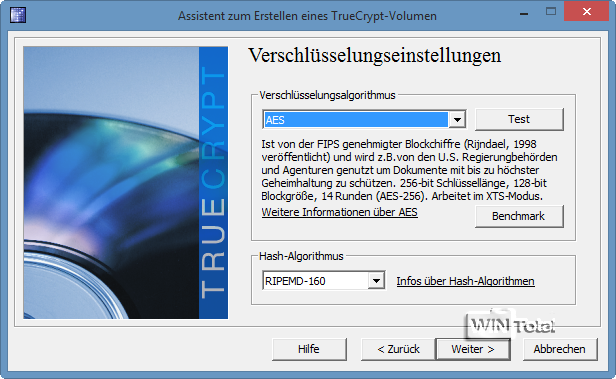

Des programmes gratuits comme TrueCrypt ou le logiciel embarqué BitLocker pour Microsoft Windows ou LUKS pour Linux sont recommandés à cet effet. Ils sont appelés parmi les premiers programmes au démarrage du système et fonctionnent ensuite comme un filtre à travers lequel tous les accès en lecture et en écriture sont dirigés. Grâce à l’intégration dans le système d’exploitation, l’utilisation est aussi simple que confortable. De plus, comme de nombreux processeurs mettent directement à disposition certains procédés de cryptage, la performance d’un ordinateur ne diminue que de manière insignifiante malgré la charge de calcul supplémentaire. Pour les deux programmes, il est impossible de lire des informations sans le mot de passe correspondant ou un fichier clé. Cela vaut toutefois aussi pour le véritable propriétaire, qui devrait donc toujours en conserver une copie en lieu sûr.

Source de l’image d’introduction : dAKirby309