Dans le monde entier, des correctifs sont actuellement appliqués sur de nombreux fronts contre les fameuses possibilités d’attaque Spectre et Meltdown, qui ont été créées par une erreur d’architecture dans les CPU d’Intel, AMD et ARM. Microsoft, Mozilla, Google et d’autres fabricants ont déjà réagi avec les premiers correctifs. Les programmes de contrôle correspondants sont également désormais disponibles. Certains scanners de virus posent toutefois des problèmes lors de l’application des correctifs.

Faille de sécurité dans presque tous les processeurs

Une faille de sécurité de l’architecture de presque toutes les unités centrales des fabricants de processeurs Intel, AMD et ARM permet jusqu’à trois possibilités d’attaque, appelées Spectre 1, Spectre 2 et Meltdown. Cette faille de sécurité menace actuellement des systèmes dans le monde entier. Comme la faille de sécurité ne peut pas être exploitée de l’extérieur, ce sont surtout les systèmes qui exécutent des programmes qui sont concernés. En font partie, outre les programmes malveillants classiques, les navigateurs Web qui exécutent des contenus actifs via JavaScript et HTML 5. Vous trouverez par exemple de plus amples informations sur les failles de sécurité dans un article spécialisé de ct : « Analyse zur Prozessorlücke : Meltdown et Spectre sont une super catastrophe en matière de sécurité ».

Remarque: une liste des CPU exactement concernés par les failles de sécurité Spectre et Meltdown a été publiée récemment. AMD suppose que ses CPU ne sont vulnérables qu’à l’une des deux attaques Spectre.

Correctifs de Microsoft

Microsoft a déjà mis en circulation depuis le 03.01.2018 des correctifs pour les différentes versions de Windows, Internet Explorer et Microsoft Edge, qui doivent permettre de limiter les erreurs dans les CPU sous Windows.

Attention:

Attention : il arrive qu’un antivirus obsolète empêche le déploiement des correctifs, comme le décrit Microsoft dans l’article KB4072699. Vous pouvez le vérifier vous-même en allant dans le registre sousHKEY_LOCAL_MACHINE\NSOFTWARE\Microsoft\Windows\CurrentVersion\QualityCompatvoir si la sous-clé cadca5fe-87d3-4b96-b7fb-a231484277cc avec le REG_DWORD 0x00000000 y est présente. Ce n’est qu’alors que les correctifs nécessaires peuvent être installés. Le cas échéant, vous devez créer l’entrée de registre à la main.

Le patch de Microsoft, publié pour Windows 10 sous le numéro KB4056892, n’est toutefois pas encore déployé sur tous les systèmes, car des problèmes peuvent survenir selon la configuration. Dans ce cas, il suffit de s’armer de patience jusqu’à ce que Microsoft ait examiné et résolu tous les problèmes possibles avec, par exemple, les processeurs AMD.

Microcode nécessaire pour les CPU

Les correctifs des fabricants ne résolvent toutefois pas le véritable problème qui se trouve dans les CPU respectifs, ils ne peuvent que rendre les attaques plus difficiles. Intel a donc annoncé qu’il mettrait prochainement à disposition des mises à jour du microcode pour tous les anciens CPU depuis 2013. Mais celles-ci devraient à leur tour parvenir au client via les fabricants de cartes mères, de sorte qu’une « mise à jour du BIOS » sera nécessaire.

Mise à jour 05.04.2018 : Patches d’Intel

Entre-temps, Intel a déclaré la fin de ses mises à jour de microcode et a mis à disposition des fabricants des mises à jour correspondantes pour de nombreux CPU, en général plus récents que 2010. A l’exception des nouveaux processeurs comme Skylake, qui ont subi une mise à jour du microcode via Windows, les fabricants de cartes mères doivent toutefois mettre à disposition les mises à jour sous forme de mises à jour du BIOS.

D’autres fabricants réagissent également

Comme les attaques sont également possibles via les navigateurs Web, non seulement Microsoft a corrigé Internet Explorer et Edge, mais Mozilla Firefox a également reçu une mise à jour à 57.0.4 et bien sûr, une fois de plus, Adobe Flash a été mis à jour. NVIDIA a également patché son pilote GeForce à la version 390.65 avec une mise à jour de sécurité contre Spectre.

Conseil: Heise rassemble les conseils de sécurité et les mises à jour des fabricants de matériel et de logiciels dans une liste constamment mise à jour. Il est donc recommandé de vérifier plus souvent les mises à jour en ce moment.

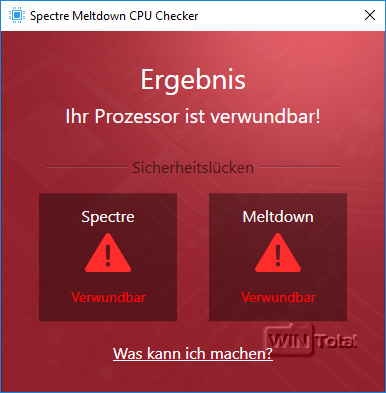

Vérification simple pour savoir si Spectre ou Meltdown sont encore concernés

Le Spectre Meltdown CPU Checker gratuit d’Ashampoo vérifie en un clic si votre système est vulnérable. Pour cela, vous lancez le logiciel et, après une brève analyse, vous pouvez voir directement dans le résultat si vous avez des failles de sécurité et lesquelles.

Pour l’analyse, le programme utilise une routine de Microsoft qui a été publiée sous KB4073119 et qui fonctionne sous PowerShell, mais qui nécessite quelques connaissances de PowerShell pour être utilisée. Le contrôle d’Ashampoo est ici un peu plus élégant, car plus facile à utiliser.

Effets sur la performance

Selon les experts, les correctifs contre les attaques Spectre et Meltdown ont toutefois aussi des effets négatifs sur la performance. L’ampleur de l’impact sur celle-ci dépend de l’âge des processeurs et du domaine d’utilisation. Le chef de Windows Terry Myerson a pris position dans un article de blog sur les pertes de performance dues aux correctifs contre Spectre et Meltdown et en conclut que les CPU récents ne sont guère ralentis sous Windows 10. Ceux qui utilisent des CPU plus anciens (par exemple la série Haswell d’Intel) devraient toutefois ressentir les pertes de performance. Les pires conséquences devraient toutefois toucher Windows Server avec des tâches telles que les serveurs de bases de données ou les serveurs web. Dans ce cas, une nette baisse des performances se ferait sentir.

Effets sur les jeux

Dans une série de tests intitulée « Digital Foundry – Meltdown et Spectre : les correctifs affectent-ils les performances de jeu de votre PC ? » constate que les pertes de performance dans les jeux sont à peine mesurables par rapport à un Windows non patché.