Qu’il s’agisse d’établir une connexion Internet ou d’envoyer des e-mails, la communication moderne serait impensable sans les protocoles de réseau, car ils définissent la manière dont deux systèmes échangent des informations entre eux. Ils existent pour les domaines d’application les plus divers, mais ne sont généralement pas compatibles entre eux. Dans cette liste récapitulative, nous vous présentons les principaux protocoles réseau et leurs fonctions.

Il existe au total plus de 500 protocoles différents pour diverses applications et tâches.

La base la plus importante pour un échange de données réussi est que toutes les stations impliquées puissent utiliser et interpréter les mêmes protocoles.

Oui et non. La famille des protocoles Internet représente un sous-ensemble des protocoles réseau et définit entre autres les directives pour l’adressage lors du routage.

Table des matières

1. définition : qu’est-ce qu’un protocole réseau et quelle est sa fonction ?

Les protocoles réseau servent à régler l’échange de données dans les réseaux informatiques. Ils définissent les règles des tâches (p. ex. l’adressage des paquets ou leur transport),empêchent la manipulation et l’accès non autorisé aux données et déterminent en outre comment et dans quel format les données doivent être transmises et par quel chemin elles parviennent de l’expéditeur au destinataire.

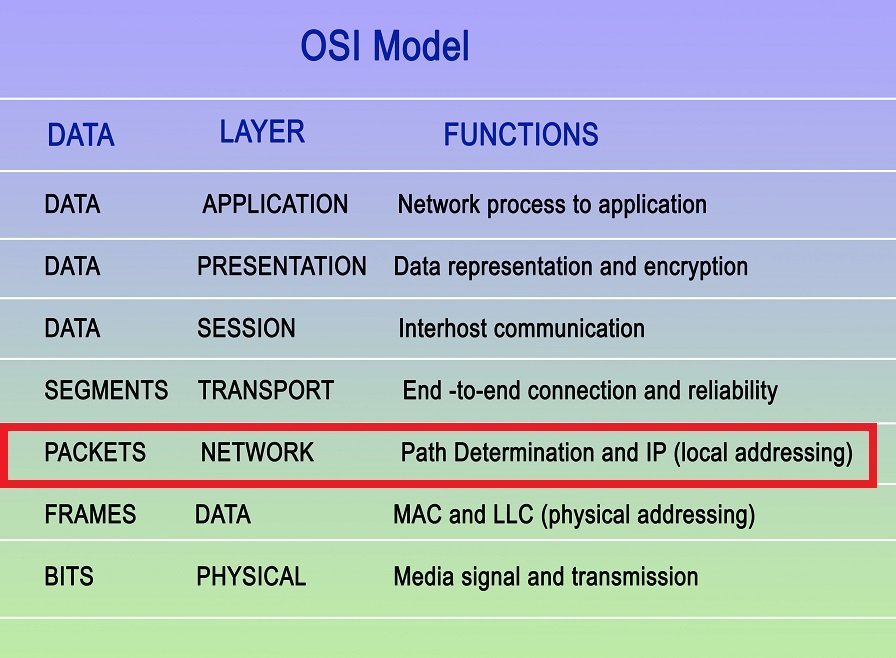

Les protocoles de réseau fonctionnent généralement en association de familles de protocoles sur la couche 3 (couche de commutation) du modèle OSI, qui régit entre autres le routage dans le réseau. Mais il existe également des protocoles qui sont attribués à différentes couches en fonction de leurs fonctions (par exemple pour l’échange au niveau du matériel ou des applications). Les fonctions sont structurées de manière hiérarchique, ce qui signifie qu’elles se basent les unes sur les autres. Par exemple, un protocole d’application utilise toujours le protocole de transport en vigueur.

Pour que l’échange de données fonctionne sans erreur, tous les participants doivent utiliser et bien sûr comprendre les mêmes protocoles de réseau. En général, la communication nécessite en outre toujours une interaction entre plusieurs protocoles de réseau, qui sont chacun responsables de tâches différentes. La communication s’effectue alors par le biais des connexions de trame suivantes, qui sont soit placées avant le paquet concerné (en-tête), soit ajoutées (bande-annonce) :

- Taille du paquet

- Type de paquet

- expéditeur et destinataire

- Protocoles impliqués

2. quels sont les différents types de protocoles réseau ?

Toutes les connexions de données entre systèmes informatiques ne sont pas identiques. En fonction du type de réseau, des appareils ou systèmes qui y sont connectés ainsi que de la hiérarchie et du nombre de participants à la communication, il existe donc également une multitude de protocoles réseau différents.

Les protocoles unicast ne transmettent les données qu’à des destinataires individuels, tandis que les protocoles multicast peuvent envoyer les données simultanément à plusieurs stations et les protocoles broadcast à toutes les stations.

Dans les protocoles simplex , un participant joue le rôle d’émetteur et un autre celui de récepteur. Les protocoles full duplex permettent au contraire un échange de données simultané dans les deux sens de tous les participants impliqués.

En outre, le chemin du flux de données et la synchronisation (synchrone ou asynchrone) sont également des caractéristiques importantes pour distinguer les protocoles de réseau les uns des autres.

D’autres types sont des protocoles de réseau orientés connexion ou sans connexion. Les protocoles orientés connexion passent par les phases d’établissement de la connexion, de transmission des données et de suppression de la connexion pendant la communication. Une communication sans connexion démarre directement avec la transmission des données (même sans que le récepteur ait signalé qu’il est prêt à recevoir).

Les membres de la famille des protocoles Internet jouent un rôle important dans le monde IP. Ils définissent entre autres les directives pour l’adressage de routage et permettent aux terminaux (p. ex. ordinateurs, smartphones ou tablettes) d’interagir via des réseaux IP.

Il est bon de le savoir : Outre les protocoles réseau standardisés, il existe également des protocoles dits propriétaires (spécifiques à un fabricant) dont l’utilisation est limitée à certains produits, appareils, environnements réseau ou systèmes d’exploitation.

3 Aperçu des principaux protocoles réseau

3.1 DHCP (Dynamic Host Configuration Protocol)

Au lieu d’intégrer manuellement chaque client dans votre réseau IP, vous pouvez leur attribuer automatiquement des données de configuration à l’aide du DHCP. Il s’agit par exemple de l’adresse IP, du masque réseau, du serveur temporel ou de la passerelle par défaut. Certains serveurs DHCP sont en outre capables de prendre en charge l’enregistrement des clients auprès du serveur DNS.

Pour que le DHCP fonctionne, vous avez besoin d’au moins un serveur qui doit se trouver dans le même domaine de diffusion que les clients. Il est également possible d’intégrer plusieurs serveurs DHCP dans le réseau.

Le serveur DHCP attribue les adresses IP aux clients. Pour ce faire, un espace d’adresses est défini côté serveur et les IP de ce pool sont attribuées dès que les clients demandent au serveur. L’attribution peut être automatique, dynamique ou manuelle.

Il est bon de le savoir : Le DHCP est également intégré en tant que service dans Microsoft Active Directory.

3.2 TCP/IP (Transmission Control Protocol / Internet Protocol)

En fait, toute la communication sur Internet est basée sur TCP et IP. De l’affichage d’une page web à l’envoi d’e-mails en passant par le navigateur, nous y sommes constamment confrontés. TCP/IP a été développé à l’origine pour le ministère américain de la défense et est devenu le terme générique d’une famille de protocoles qui fournit des fonctions pour la transmission de données dans les réseaux privés et publics. Dans le modèle de référence ISO/OSI, TCP/IP se situe au niveau de la couche 3 et de la couche 4 (couche de commutation et couche de transport).

Il est bon à savoir : L’ICMP (Internet Control Message Protocol) ou l’UDP (User Datagram Protocol) font également partie de la famille de protocoles TCP/IP.

La couche transport (TCP) se base généralement sur la couche Internet et s’occupe d’un flux de données fiable entre les stations. Elle vérifie en outre l’intégrité des données et garantit leur ordre à l’aide de ce que l’on appelle des numéros de séquence.

La couche Internet (IP) garantit, à l’aide de l’adresse IP attribuée, que les paquets de données atteignent la bonne destination.

TCP/IP empêche la surcharge du réseau et détecte et répare automatiquement les pertes de données. Il est disponible dans tous les systèmes d’exploitation courants, mais dépend du matériel et des logiciels utilisés.

3.3 FTP / SFTP / FTPS(File Transfer Protocol / Secure File Transfer Protocol / File Transfer Protocol over SSL)

FTP (File Transfer Protocol) est le protocole standard pour l’échange de fichiers sur Internet et est généralement utilisé pour l’accès aux archives. Il permet également de créer et de supprimer des répertoires. L’authentification et le transfert s’effectuent par défaut de manière non cryptée via le port 21. L’accès est également possible sans compte sur le serveur Internet (mot-clé « Anonymous FTP« ), mais s’effectue généralement au moyen d’un nom d’utilisateur et d’un mot de passe.

Outre le FTP, il existe également une alternative conçue pour le Secure Shell (SSH), le SFTP (Secure File Transfer Protocol), qui permet de transférer des fichiers en toute sécurité sur des systèmes distants. L’établissement de la connexion se fait exclusivement par tunnel (par défaut via le port 22), ce qui signifie que les commandes et les données sont cryptées. De cette manière, les informations sensibles ne sont pas envoyées en texte clair sur le réseau et ne peuvent donc pas être piratées. SFTP utilise les mêmes commandes que le FTP traditionnel.

Pour utiliser SFTP, il faut que le client s’authentifie auprès du serveur. Pour cela, on utilise généralement un programme spécial, appelé client SFTP (par exemple FileZilla).

Bon à savoir : SFTP a été conçu par SSH Communications Security et publié pour la première fois en 2001 par l’IETF (Internet Engineering Task Force).

Avec le FTPS (File Transfer Protocol over SSL), l’établissement de la connexion et le transfert des données s’effectuent via le protocole SSL/TLS. On en distingue deux types :

- En mode explicite , le client demande une connexion sécurisée au serveur et les deux acceptent mutuellement le cryptage.

- En revanche, en mode implicite, la négociation d’une connexion n’est pas obligatoire, voire pas du tout autorisée. Si le client ne reçoit pas de réponse du serveur après la demande, la connexion est refusée.

3.4. http/https(Hypertext Transfer Protocol / Hypertext Transfer Protocol Secure)

Sans http (Hypertext Transfer Protocol), rien ne va sur le World Wide Web. Il fonctionne par défaut sur le port 80 et transmet les données du serveur web à votre navigateur ou inversement. Il ne se limite toutefois pas aux pages web, mais est également utilisé comme protocole général de transfert de données pour diverses autres applications.

Comme protocole de transport, http utilise (tout comme FTP) TCP/IP. Il existe dans les versions 1.0 et 1.1, qui se distinguent par leurs fonctionnalités. Alors que http 1.0 met fin à la connexion directement après la fin du transfert de données, la version 1.1 permet de maintenir la connexion via l’entrée « keep-alive » dans l’en-tête. En outre, http 1.1. est également en mesure de reprendre les connexions interrompues.

Pour la transmission cryptée, il existe le https (Hypertext Transfer Protocol Secure) développé par Netscape, avec lequel la communication passe par défaut par le port 443. Il requiert une authentification, mais en règle générale, seul le serveur web demandé doit s’identifier au moyen d’un certificat. En outre, la session ou la connexion est cryptée de bout en bout.

Il est bon de le savoir : Pour l’authentification et le cryptage, on utilise SSL/TLS, qui s’intercale entre http et le protocole de transport (TCP). De cette manière, SSL/TLS est également disponible pour d’autres applications (p. ex. IMAP ou SMTP).

3.5 SMTP (Simple Mail Transfer Protocol)

SMTP est utilisé en premier lieu pour l’envoi et le transfert de courriers électroniques et fait également partie de la famille des protocoles Internet. Il fonctionne sur la couche 7 (couche application) du modèle OSI et utilise par défaut le port 25.

Un serveur SMTP peut être mis à disposition soit sur le réseau local, soit en externe (par exemple via un fournisseur d’accès). La suite de la transmission sur Internet s’effectue alors par le biais de ce que l’on appelle des MTA (Mail Transfer Agents). Ceux-ci communiquent également entre eux via SMTP.

En matière de sécurité, SMTP présente toutefois quelques inconvénients significatifs. Par exemple, aucune confirmation d’envoi n’est renvoyée pour les messages. Si un e-mail est perdu, ni l’expéditeur ni le destinataire ne le savent. De plus, le protocole est basé sur le texte et la communication entre les serveurs SMTP se fait en texte clair. Cela signifie qu’il est possible d’envoyer un message via Telnet et de choisir librement l’adresse de l’expéditeur en plus du nom du destinataire. Dans la pratique, cela conduit à des masses de spams et de mails publicitaires.

Bon à savoir : Pour la récupération des e-mails, vous avez le choix entre POP3 et IMAP. Mais l’envoi se fait toujours via SMTP.

Vous trouverez également un petit cours intensif sur le thème des protocoles réseau dans cette vidéo YouTube :